ปัญญาประดิษฐ์กำลังเปลี่ยนแปลงชีวิตดิจิทัลของเราอย่างรวดเร็ว

ผู้ใช้จำนวนมากขึ้นเริ่มใช้ผู้ช่วย AI ที่เชื่อมต่อกับคอมพิวเตอร์ส่วนตัวของพวกเขา ทำให้ AI สามารถจัดระเบียบไฟล์วิเคราะห์การซื้อขาย ประมวลผลอีเมล และเชื่อมต่อกับวอลเล็ตและเครื่องมือการซื้อขายได้อัตโนมัติ AI กำลังพัฒนาจาก “เครื่องมือแชท” กลายเป็น “ตัวแทนดิจิทัล” ที่มีสิทธิ์การดำเนินการระดับระบบ

อย่างไรก็ตาม ในขณะที่ประสิทธิภาพดีขึ้น ความเสี่ยงใหม่กำลังเกิดขึ้นอย่างเงียบๆ: เมื่อ AI เข้าถึงระบบของคุณ มันอาจกลายเป็นช่องทางให้แฮกเกอร์เข้าสู่บัญชีของคุณ สำหรับผู้ใช้คริปโต สิ่งนี้ไม่ใช่แค่ความเสี่ยงด้านความเป็นส่วนตัว—แต่อาจนำไปสู่การถูกเข้าถึงบัญชีและสูญเสียเงินทุนโดยตรง

I. เมื่อ AI มีสิทธิ์ระบบ ความลับทั้งหมดของคุณอาจถูกเปิดเผย

-

แอสซิสแทนต์ AI ที่ติดตั้งในท้องถิ่นหลายตัวสามารถทำได้โดยพื้นฐานแล้ว: อ่านไฟล์ในท้องถิ่น รันคำสั่งระบบ เข้าถึงข้อมูลเบราว์เซอร์ เรียก API ล็อกอินเข้าเว็บไซต์อัตโนมัติ และดำเนินการวอลเล็ตหรือเครื่องมือเทรด

-

นั่นหมายความว่าพวกเขาสามารถเข้าถึง: ประโยคคำแนะนำ, ไฟล์กุญแจส่วนตัว, รหัสผ่านการเทรด, รหัสยืนยันอีเมล, คีย์ API, ข้อมูลบัญชีที่เบราว์เซอร์บันทึกไว้, เอกสารในเครื่อง, ภาพหน้าจอ และข้อมูลที่ละเอียดอ่อนอื่นๆ เมื่อเครื่องมือ AI ถูกฝังโค้ดที่เป็นอันตราย ข้อมูลเหล่านี้อาจถูกขโมยโดยเงียบ

-

ลักษณะของการโจมตีที่ใช้ปัญญาประดิษฐ์:

-

กระบวนการโจมตีมีความลับสูง: ไม่มีหน้าต่างป๊อปอัพ ไม่มีคำเตือน ไม่มีการแจ้งเตือนผิดปกติ

-

โปรแกรมที่เป็นอันตรายทำงานเบื้องหลัง: รวบรวมข้อมูลอย่างเงียบๆ ส่งข้อมูลไปยังผู้โจมตีอย่างเงียบๆ และรอช่วงเวลาที่เหมาะสมอย่างเงียบๆ

ผู้ใช้มักไม่สังเกตเห็นความผิดปกติใดๆ ในขณะที่ผู้โจมตีอาจมีการควบคุมบัญชีอย่างสมบูรณ์แล้ว

II. ปลั๊กอินปัญญาประดิษฐ์ที่เป็นอันตรายสามารถขโมยข้อมูลวอลเล็ตและบัญชีแพลตฟอร์มแลกเปลี่ยน

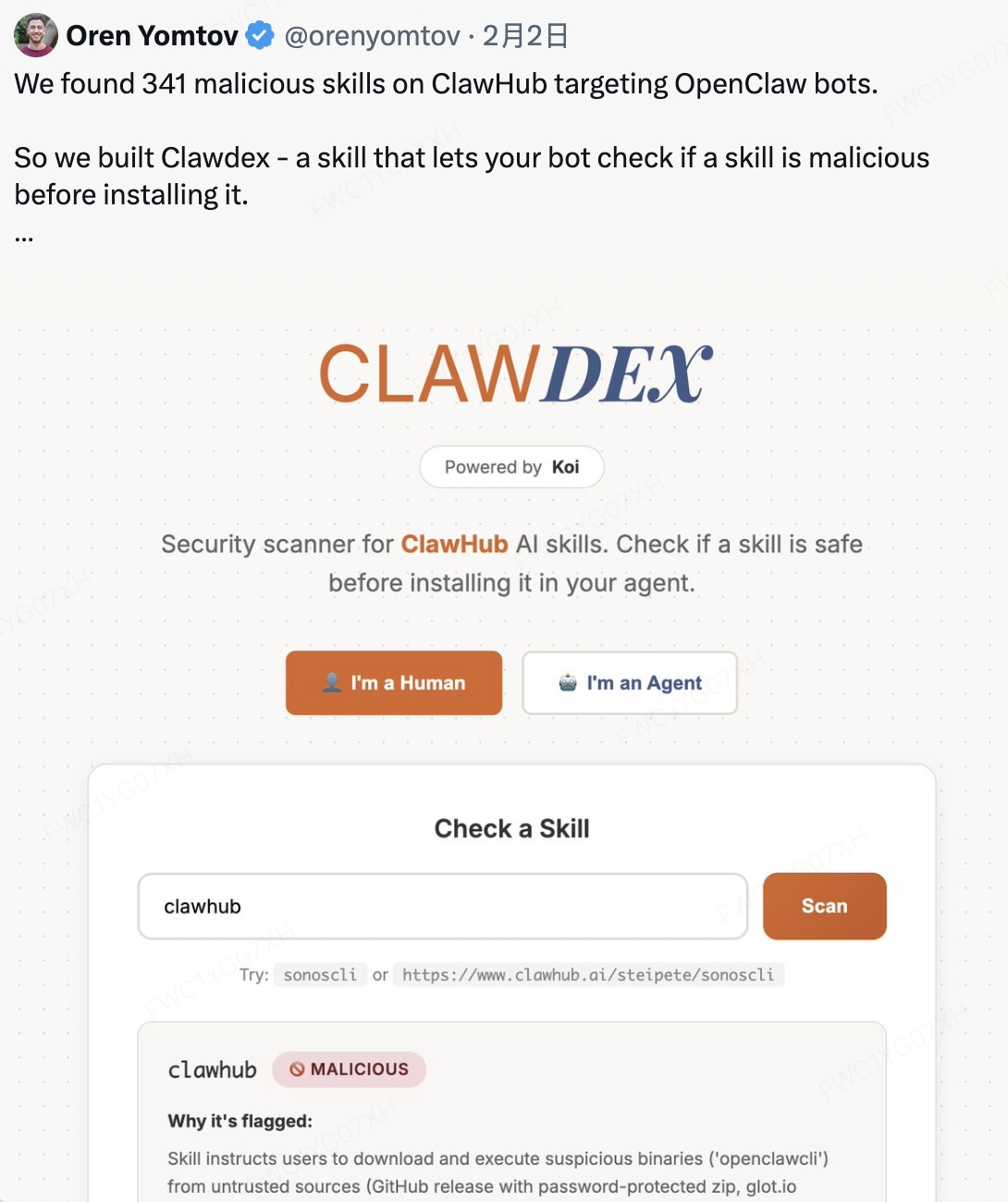

🔎 นักวิจัยด้านความปลอดภัยเพิ่งค้นพบว่าภายในระบบนิเวศของปลั๊กอินผู้ช่วย AI แห่งหนึ่ง:

-

พบทักษะกรงเล็บที่เป็นอันตราย 341 ทักษะโดยบอท

พบปลั๊กอิน AI ที่เป็นอันตรายมากกว่า 300 ตัว

- โปรแกรมที่เป็นอันตรายสามารถขโมย: รหัสผ่านเบราว์เซอร์ ข้อมูลวอลเล็ตคริปโต คีย์ SSH คีย์ API ไฟล์ท้องถิ่น และบันทึกการแชท

- โปรแกรมที่เป็นอันตรายบางตัวยังมีความสามารถในการบันทึกคีย์ ควบคุมจากระยะไกล และเข้าถึงแบบแบ็กโดอร์

- ผู้โจมตีสามารถ: อ่านไฟล์วอลเล็ตโดยตรง รับข้อมูลการเข้าสู่ระบบของแพลตฟอร์มแลกเปลี่ยน จับรหัสยืนยันอีเมล รีเซ็ตรหัสผ่านบัญชี และสุดท้ายโอนสินทรัพย์

‼️ กระบวนการทั้งหมดไม่ต้องการการอนุญาตจากผู้ใช้งานอย่างแข็งขัน

III. เหตุใดผู้ช่วยปัญญาประดิษฐ์จึงกลายเป็นเป้าหมายใหม่ของผู้โจมตี

เหตุผลก็คือ ผู้ช่วย AI มีสิทธิ์สูงกว่าและเข้าถึงข้อมูลได้กว้างกว่าซอฟต์แวร์ทั่วไป มัลแวร์แบบดั้งเดิมสามารถขโมยข้อมูลได้จำกัดเท่านั้น

อย่างไรก็ตาม ตัวแทน AI สามารถเข้าถึง: รวมถึงแต่ไม่จำกัดเพียงระบบไฟล์ บราวเซอร์ อีเมล วอลเล็ต ประวัติการแชท และสิทธิ์ API

พวกมันมีความสำคัญอย่างยิ่ง: ตัวดำเนินการอัตโนมัติที่มีสิทธิ์ระดับผู้ดูแลระบบ เมื่อถูกโจมตี จะเทียบเท่ากับผู้โจมตีควบคุมคอมพิวเตอร์ทั้งหมดของคุณ

IV. ความเสี่ยงจริงที่ผู้ใช้คริปโตต้องเผชิญ

หากผู้ช่วย AI ของคุณถูกฝังโปรแกรมที่เป็นอันตราย ผู้โจมตีอาจได้รับ:

-

การรั่วไหลของประโยคคำแนะนำ: ประโยคคำแนะนำ = การควบคุมเต็มรูปแบบของวอลเล็ต ผู้โจมตีสามารถ: กู้คืนวอลเล็ตและโอนสินทรัพย์ทั้งหมด

-

การเข้าควบคุมบัญชีแพลตฟอร์มแลกเปลี่ยน ผู้โจมตีสามารถรับข้อมูล: รหัสผ่านในการเข้าสู่ระบบ รหัสยืนยันอีเมล คีย์ API จากนั้น: เข้าสู่บัญชี ➝ เปลี่ยนการตั้งค่าความปลอดภัย ➝ ถอนและโอนสินทรัพย์

-

การขโมยคีย์ API ผู้โจมตีสามารถ: ดำเนินการซื้อขาย สร้างคำสั่งที่เป็นอันตราย และจัดการเงินในบัญชี

-

การถูกโจมตีบัญชีอีเมล อีเมลเป็นหัวใจของความปลอดภัยของบัญชี ผู้โจมตีสามารถ: รีเซ็ตรหัสผ่านแพลตฟอร์มแลกเปลี่ยน ➝ ยึดครองบัญชีหลายบัญชี

V. 7 มาตรการสำคัญในการป้องกันความปลอดภัยของบัญชีของคุณ

เพื่อป้องกันความปลอดภัยของบัญชีและสินทรัพย์ของคุณ โปรดปฏิบัติตามหลักความปลอดภัยเหล่านี้อย่างเคร่งครัด:

-

อย่าเก็บประโยคคำแนะนำหรือกุญแจส่วนตัวไว้ในเครื่องมือปัญญาประดิษฐ์

- ❌หลีกเลี่ยง: การป้อนวลีคำแนะนำในแชท AI การบันทึกวลีคำแนะนำในรูปแบบข้อความธรรมดาบนคอมพิวเตอร์ของคุณ การเก็บวลีคำแนะนำในไฟล์ท้องถิ่น

- ✅ แนะนำ: ใช้วิธีจัดเก็บแบบออฟไลน์และวอลเล็ตฮาร์ดแวร์

-

อย่าอนุญาตให้เครื่องมือ AI เข้าถึงไฟล์วอลเล็ต

- ❌หลีกเลี่ยง: การเก็บไฟล์วอลเล็ตในไดเรกทอรีสาธารณะหรือการให้สิทธิ์ AI อ่าน

-

ใช้อุปกรณ์แยกต่างหากสำหรับการเทรด

- ✅ แนะนำ: อย่าติดตั้งเครื่องมือ AI ที่ยังอยู่ในขั้นตอนทดลองบนอุปกรณ์การซื้อขาย แยกอุปกรณ์ที่ใช้ AI และอุปกรณ์การซื้อขาย

-

อย่าติดตั้งปลั๊กอินหรือทักษะ AI ที่ไม่รู้จัก

- 🧐 โดยเฉพาะ: ปลั๊กอินจากแหล่งที่ไม่เป็นทางการ โครงการ GitHub ที่ไม่ได้รับการยืนยัน หรือเครื่องมือที่ต้องรันสคริปต์ชีล

- ⚠️ ผู้โจมตีมักใช้ปลั๊กอิน giả เครื่องมือ giả และโปรแกรมอัปเดต giảเพื่อฝังมัลแวร์

-

เปิดใช้งานคุณสมบัติด้านความปลอดภัยทั้งหมดของ KuCoin

- รวมถึง: รหัสผ่านการเข้าสู่ระบบ รหัสผ่านการเทรด 2FA และการยืนยันตัวตนด้วย Passkey มาตรการเหล่านี้สามารถลดความเสี่ยงได้อย่างมีประสิทธิภาพ

-

อย่าเปิดเผยคีย์ API ให้กับเครื่องมือปัญญาประดิษฐ์

- ✅ หากจำเป็น: จำกัดสิทธิ์และปิดการใช้งานสิทธิ์การถอน

-

ตรวจสอบความปลอดภัยของอุปกรณ์อย่างสม่ำเสมอ

- รวมถึง: ซอฟต์แวร์ที่ติดตั้ง ปลั๊กอินเบราว์เซอร์ และกิจกรรมการเข้าสู่ระบบผิดปกติ

⚠️ โปรดจำไว้: ซอฟต์แวร์ใดๆ ที่มีสิทธิ์ระดับระบบอาจกลายเป็นจุดเข้าถึงสำหรับการโจมตี

โดยเฉพาะในโลกของสกุลเงินดิจิทัล: เมื่อประโยคคำแนะนำหรือข้อมูลการเข้าสู่ระบบบัญชีถูกเปิดเผย ทรัพย์สินอาจสูญหายถาวร